Kể từ tháng 12 năm 2022, hai tệp độc hại — phần mềm tống tiền MortalKombat và phần mềm độc hại Laplas Clipper — đã tích cực tìm kiếm trên Internet để đánh cắp tiền điện tử từ các nhà đầu tư thiếu thận trọng.

Phần mềm chống phần mềm độc hại Malwarebytes đã nêu bật hai dạng chương trình máy tính độc hại mới được lan truyền bởi các nguồn không xác định đang tích cực nhắm mục tiêu đến các nhà đầu tư tiền điện tử trong môi trường máy tính để bàn.

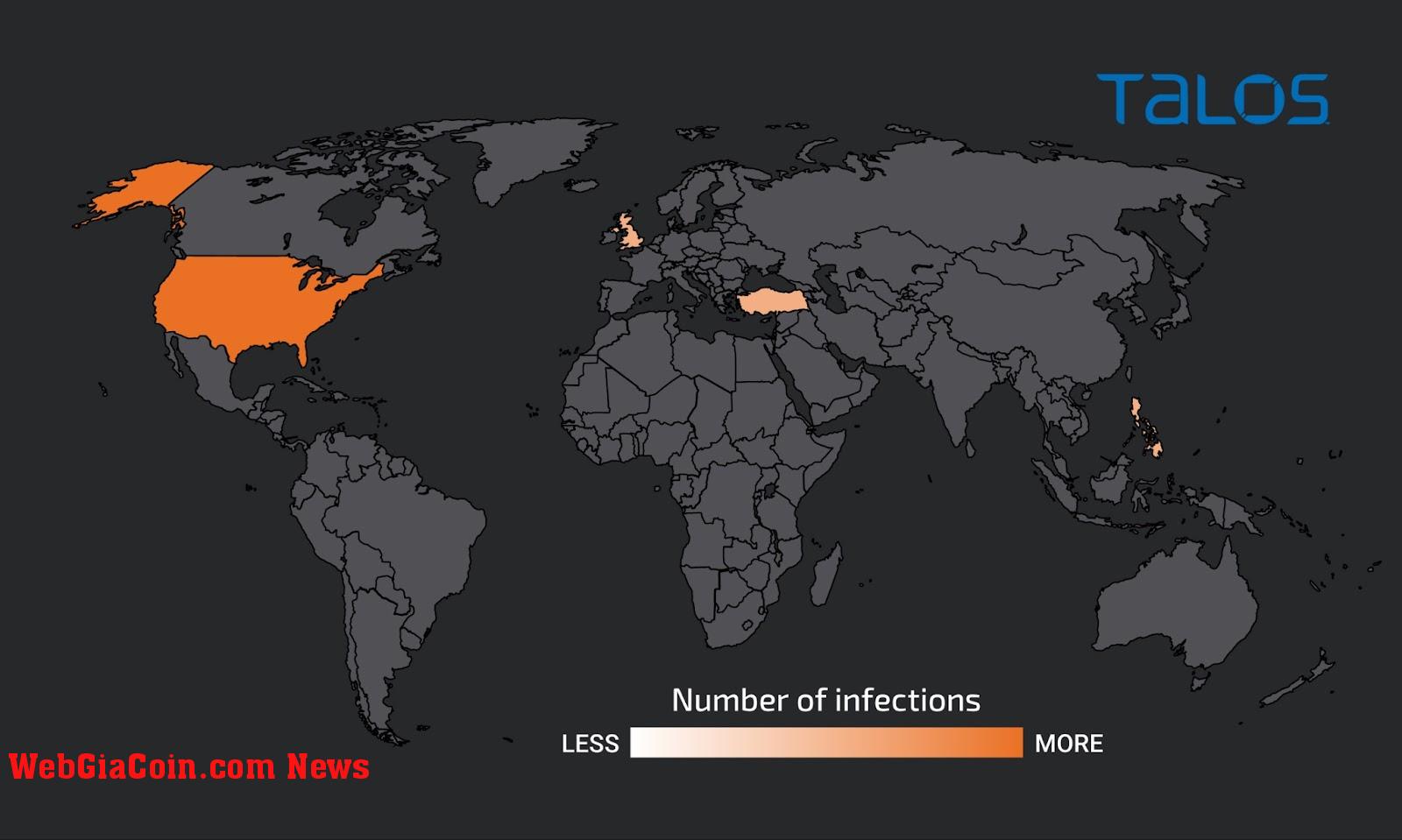

Kể từ tháng 12 năm 2022, hai tệp độc hại được đề cập — phần mềm tống tiền MortalKombat và mối đe dọa phần mềm độc hại Laplas Clipper — đã tích cực tìm kiếm trên Internet để đánh cắp tiền điện tử từ các nhà đầu tư không cẩn thận, nhóm nghiên cứu tình báo về mối đe dọa, Cisco Talos tiết lộ. Các nạn nhân của chiến dịch này chủ yếu sống ở Hoa Kỳ, với tỷ lệ nạn nhân nhỏ hơn ở Vương quốc Anh, Thổ Nhĩ Kỳ và Philippines, như minh họa bên dưới.

Phần mềm độc hại phối hợp hoạt động để thu thập thông tin được lưu trữ trong khay nhớ tạm của người dùng, thường là một chuỗi các chữ cái và số được người dùng sao chép. Sau đó, sự lây nhiễm sẽ phát hiện các địa chỉ ví được sao chép vào khay nhớ tạm và thay thế chúng bằng một địa chỉ khác.

Cuộc tấn công dựa trên việc người dùng không chú ý đến địa chỉ ví của người gửi, địa chỉ này sẽ gửi tiền điện tử cho kẻ tấn công không xác định. Không có mục tiêu rõ ràng, cuộc tấn công mở rộng ra các cá nhân và các tổ chức lớn và nhỏ.

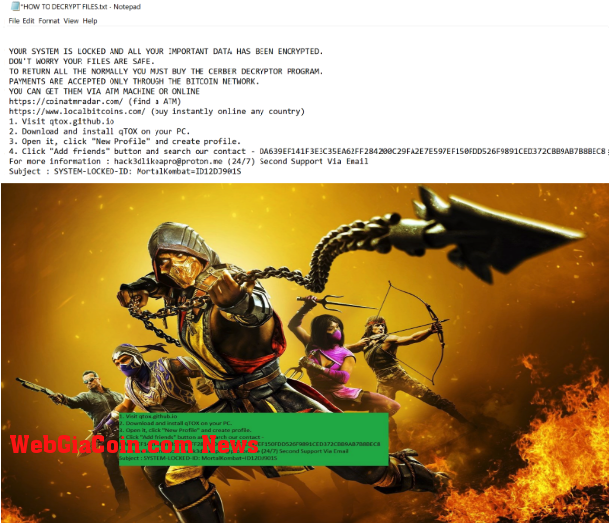

Sau khi bị lây nhiễm, phần mềm tống tiền MortalKombat mã hóa các tệp của người dùng và gửi một ghi chú đòi tiền chuộc kèm theo hướng dẫn thanh toán, như minh họa ở trên. Tiết lộ các liên kết tải xuống (URL) được liên kết với chiến dịch tấn công, báo cáo của Talos nêu rõ:

Một trong số chúng tiếp cận máy chủ do kẻ tấn công kiểm soát qua địa chỉ IP 193[.]169[.]255[.]78, có trụ sở tại Ba Lan, để tải xuống phần mềm tống tiền MortalKombat. Theo phân tích của Talos, 193[.]169[.]255[.]78 đang chạy trình thu thập dữ liệu RDP, quét Internet để tìm cổng RDP 3389 bị lộ.

Như Malwarebytes đã giải thích, chiến dịch nhóm gắn thẻ bắt đầu bằng một email có chủ đề tiền điện tử có chứa tệp đính kèm độc hại. Tệp đính kèm chạy tệp BAT giúp tải xuống và thực thi phần mềm tống tiền khi được mở.

Nhờ phát hiện sớm phần mềm độc hại có tiềm năng cao, các nhà đầu tư có thể chủ động ngăn chặn cuộc tấn công này ảnh hưởng đến tình hình tài chính của họ. Như mọi khi, Cointelegraph khuyên các nhà đầu tư nên thực hiện thẩm định kỹ lưỡng trước khi thực hiện đầu tư đồng thời đảm bảo nguồn thông tin liên lạc chính thức. Hãy xem bài viết này trên Tạp chí Cointelegraph để tìm hiểu cách giữ an toàn cho tài sản tiền điện tử.

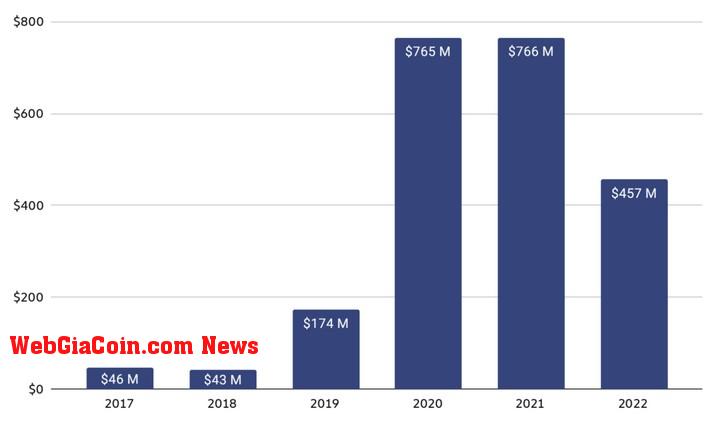

Mặt khác, khi các nạn nhân của ransomware tiếp tục từ chối các yêu cầu tống tiền, doanh thu của ransomware cho những kẻ tấn công đã giảm mạnh 40% xuống còn 456,8 triệu USD vào năm 2022.

Trong khi tiết lộ thông tin, Chainalysis lưu ý rằng các số liệu không nhất thiết có nghĩa là số vụ tấn công giảm so với năm trước.

Theo CoinTelegraph

|

|

Tags: Tiền điện tử, Ransomware, Tiền chuộc, Phần mềm độc hại, Tấn công EXP,

Bạn đang ở:

Bạn đang ở: