Nhà phát triển tìm thấy lỗ hổng đã yêu cầu các nhà phát triển ký vào bản sửa đổi của họ bằng khóa GPG để đảm bảo tất cả các bản sửa đổi của họ trên dự án có thể được xác minh.

Nền tảng nhà phát triển chính GitHub đã phải đối mặt với một cuộc tấn công phần mềm độc hại trên diện rộng và đã báo cáo 35.000 lượt truy cập mã trong một ngày chứng kiến hàng nghìn ví dựa trên Solana bị tiêu hết hàng triệu đô la.

Cuộc tấn công trên diện rộng đã được nêu bật bởi nhà phát triển GitHub Stephen Lucy, người lần đầu tiên báo cáo sự cố trước đó vào ngày 3 tháng 8. Nhà phát triển đã gặp phải vấn đề này trong khi xem xét một dự án mà anh ta tìm thấy trên tìm kiếm của Google.

I am uncovering what seems to be a massive widespread malware attack on @github.

— Stephen Lacy (@stephenlacy) August 3, 2022

- Currently over 35k repositories are infected

- So far found in projects including: crypto, golang, python, js, bash, docker, k8s

- It is added to npm scripts, docker images and install docs pic.twitter.com/rq3CBDw3r9

Cho đến nay, các dự án khác nhau từ tiền điện tử, Golang, Python, js, Bash, Docker và Kubernetes đã bị ảnh hưởng bởi cuộc tấn công. Cuộc tấn công phần mềm độc hại nhắm mục tiêu vào các hình ảnh docker, cài đặt tài liệu và tập lệnh npm, đây là một cách thuận tiện để đóng gói các lệnh shell phổ biến cho một dự án.

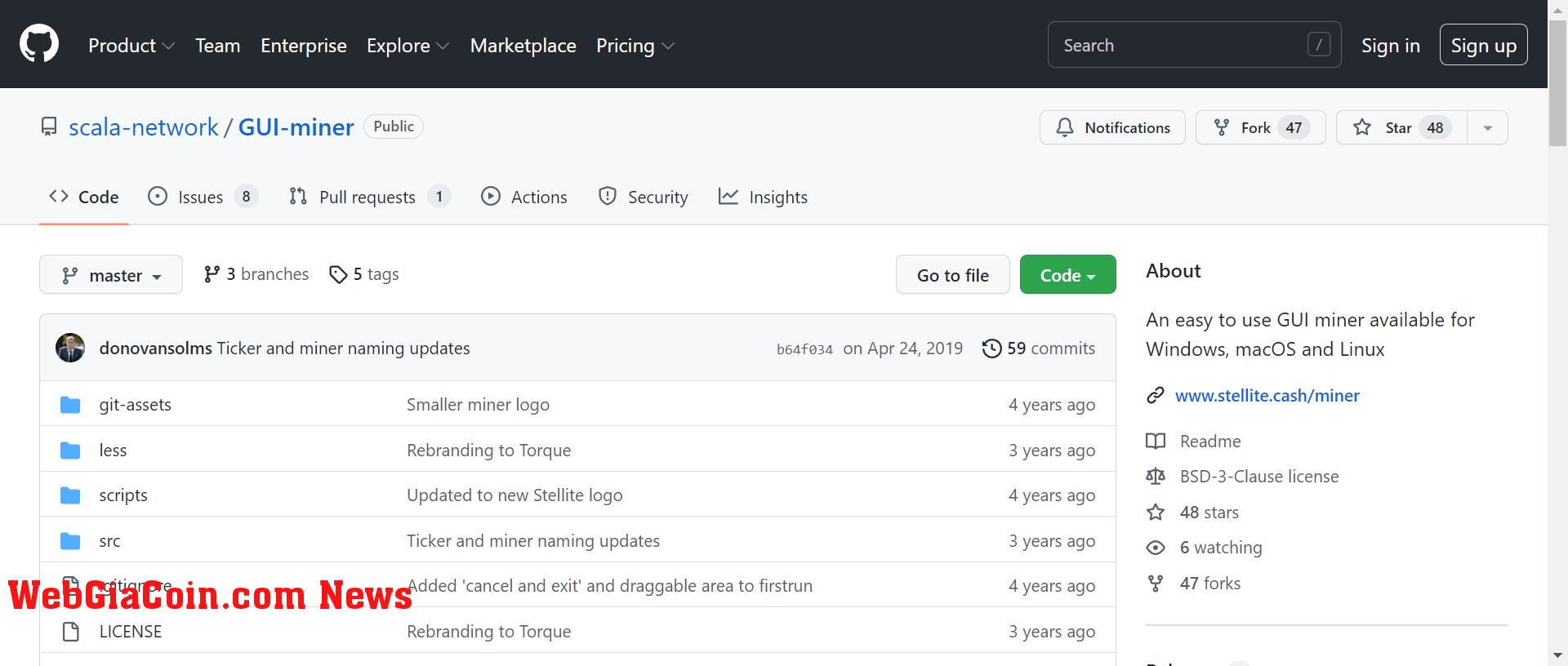

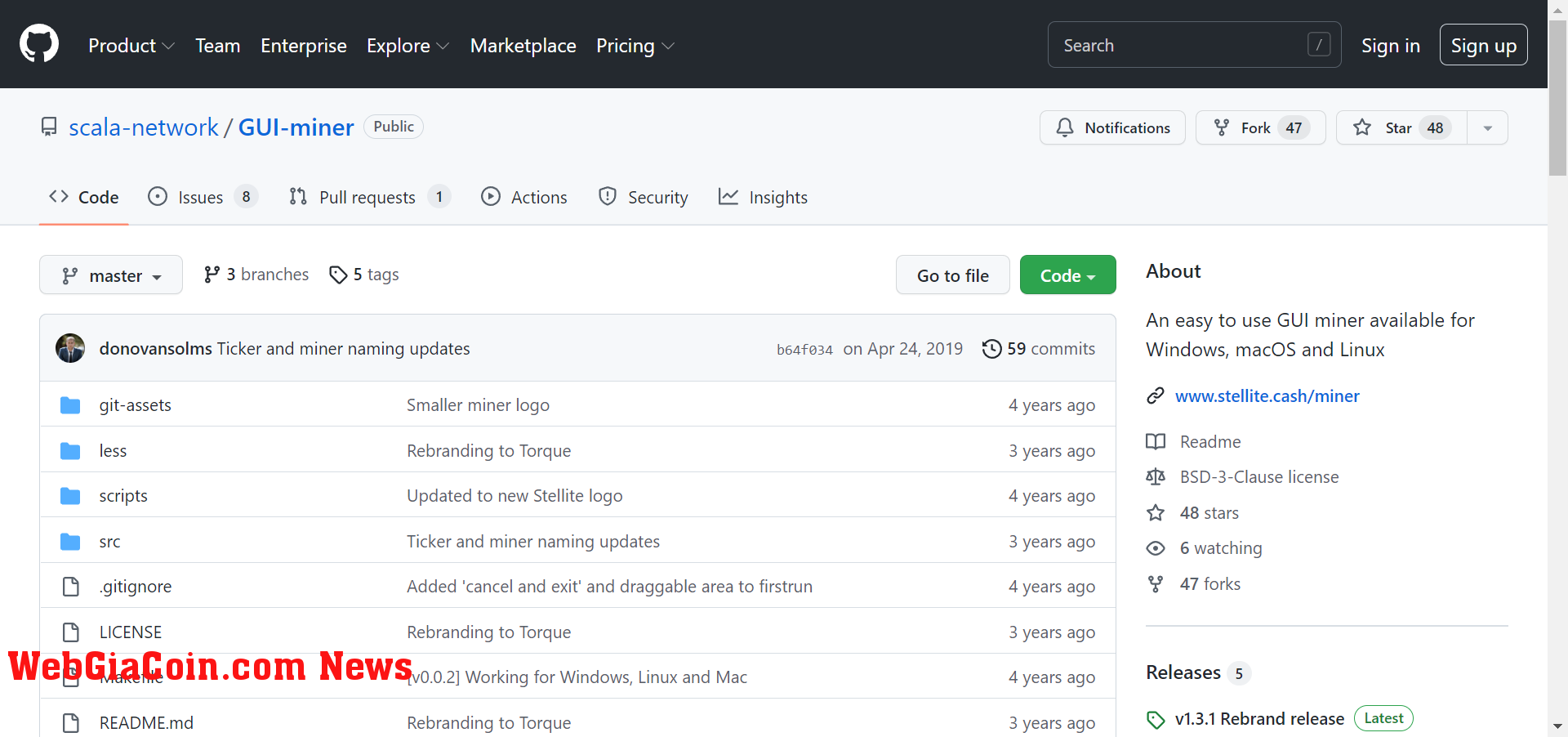

Để đánh lừa các nhà phát triển và truy cập dữ liệu quan trọng, trước tiên kẻ tấn công tạo một kho lưu trữ giả mạo (một kho chứa tất cả các tệp của dự án và lịch sử sửa đổi của mỗi tệp) và đẩy bản sao của các dự án hợp pháp lên GitHub. Ví dụ: hai ảnh chụp nhanh sau đây cho thấy dự án máy khai thác tiền điện tử hợp pháp này và bản sao của nó.

Nhiều kho lưu trữ nhân bản này được đẩy ra dưới dạng các yêu cầu kéo. Các yêu cầu kéo cho phép các nhà phát triển nói với những người khác về những thay đổi mà họ đã đẩy đến một chi nhánh trong kho lưu trữ trên GitHub.

Một khi nhà phát triển trở thành con mồi của cuộc tấn công phần mềm độc hại, toàn bộ biến môi trường (ENV) của tập lệnh, ứng dụng hoặc máy tính xách tay (ứng dụng điện tử), sẽ được gửi đến máy chủ của kẻ tấn công. ENV bao gồm khóa bảo mật, khóa truy cập AWS, khóa mật mã và nhiều hơn nữa.

Nhà phát triển đã báo cáo vấn đề với GitHub và khuyên các nhà phát triển nên GPG ký vào các bản sửa đổi của họ được thực hiện cho kho lưu trữ. Các khóa GPG thêm một lớp bảo mật bổ sung cho tài khoản GitHub và các dự án phần mềm của bạn bằng cách cung cấp cách xác minh tất cả các bản sửa đổi đến từ một nguồn đáng tin cậy

Theo CoinTelegraph

|

|

Tags: Tiền điện tử, Nhà phát triển, Phần mềm độc hại,

Bạn đang ở:

Bạn đang ở: